2026FIC服务器

从两种方法,入手26年FIC服务器取证前言:这次依旧一上来就奔着服务器去,真是一场酣畅淋漓哈基米啊,且听我我娓娓道来:… 由于刚比完赛咕了一会,后面做了一天之后发现软件授权到期了,于是wp暂时做的晚了一会,作为补偿,部分题目给出了两种解题方法,分别是我比赛时没有仿真成功的翻文件系统的做法,一个是后续仿真成功的做法,如果使用命令能更简单的做出会给出相关做法: 首先感谢两位队友,队友强强,这次比赛最终名次综合职业组和学生组是十几名名拿到了一等奖,虽然能有50支队伍,但是emmm….最终应该是没法进入总决赛了,学校大佬太多,主办方限制只给出两个队伍,呜呜呜呜… 前置准备毕竟是弘连的比赛,先用他们的软件分析一下 火眼分析出来只有系统引导那些文件,其他都是未分配簇,直接仿真也无果(故事伏笔),我的第一想法是这是个raid盘,于是用了火眼自家的raid重组软件,记得先导入root的,再导入volume的填好参数之后点生成文件,不得不说火眼的交互和UI确实做的不错,不像是那种古早软件。 按照参数填好,生成一个逻辑盘,里面有一个.001文件,然后把这个文件扔进去火眼分析,然后噩梦就开始了...

2026年平航杯API服务器取证

前言: 今年早起王的续集,早起王真是太坏了.gif,赛事未开,先与同队弟兄自领 PC 之题,径奔 “早起王” 所出篇目。不意自午至暮,殚力攻坚,所克者寥寥数道而已。呜呼!队友皆已毕卷,反来相助,诸君技力超绝,所向辄通,吾唯坐享其成,分沾其功,真乃躺分也。自惭技疏,谓己如蛆,深负队友之托,愧赧难当。遂立誓勤学苦练,是夜即归,欲复盘服务器之题,以补前愆。孰料甫一动手,复为 AI 无情薄杀,徒唤奈何! 忽略下面文字: F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖...

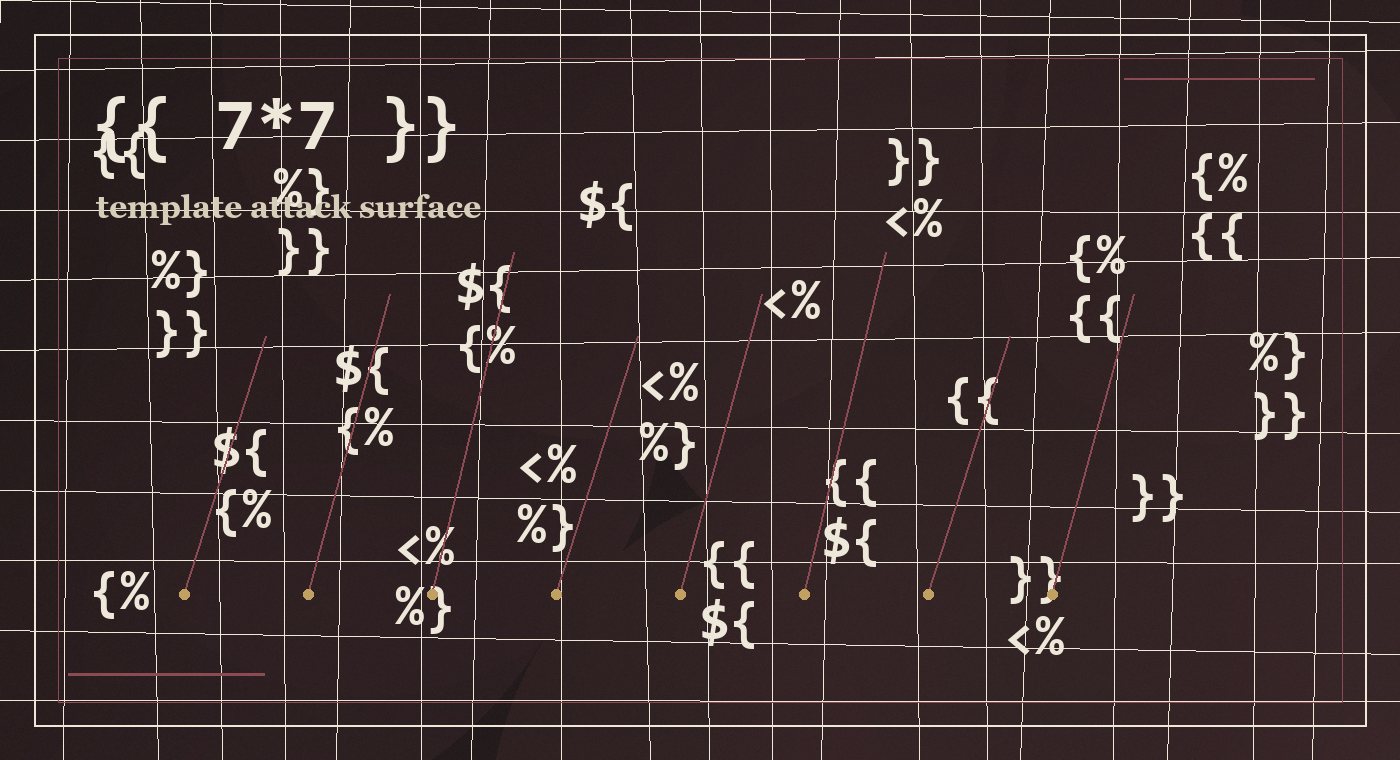

SSTI的全面fuzz

SSTI Fuzz完全测试指南 本笔记详细介绍如何全面测试 SSTI 漏洞,包括各种模板引擎的识别方法、测试 Payload 和利用技巧。 目录 为什么 49 没有反应? SSTI 基础概念 模板引擎识别方法 各模板引擎详细测试 Payload SSTI 测试流程图 通用 SSTI 测试清单 实战案例分析 自动化测试脚本 防御与修复 一、为什么 49 没有反应?1.1 问题解答你输入 {{7*7}} 没有反应,是因为: 不同的模板引擎使用不同的语法! 模板引擎 语言 语法风格 示例 Jinja2 Python {{ }} {{7*7}} Twig PHP {{ }} {{7*7}} Smarty PHP { } {$smarty.version} ThinkPHP PHP { } {...

Renderme_wp

RenderMe -ThinkPHP 8 SSTI 到 RCE 再 Privilege Escalation题目信息 题目名称: RenderMe 题目描述: “I wrote a simple page to render your name.” 难度: 中等偏难 考点: SSTI (服务端模板注入) → RCE (远程代码执行) → 权限提升 Part 1: SSTI 漏洞分析与利用一、什么是 SSTI 漏洞?1.1 SSTI 概念SSTI (Server-Side Template Injection,服务端模板注入) 是一种注入漏洞,发生在用户输入被不安全地嵌入到服务端模板中时。 现代 Web 应用通常使用模板引擎来动态生成 HTML 页面。模板引擎允许开发者在 HTML 中嵌入特殊语法,这些语法会在服务端被解析执行。 正常的模板使用方式: 123// 安全:变量通过参数传递,会被自动转义$template = "Hello, {$name}";View::display($template, ['name'...

文件上传漏洞基础绕过

第一部分:基础与经典绕过 (The Classics)这部分是基础,但在某些签到题或复杂攻击链的第一步中仍然有效。 1. 前端验证绕过 原理:JavaScript 在浏览器端检查文件后缀。 利用: 禁用浏览器 JS。 先上传合法后缀(如 .jpg),抓包(Burp Suite),将文件名修改为 .php 后发送。 2. MIME-Type 验证绕过 原理:后端仅检查 HTTP 请求包中的 Content-Type 字段。 利用:抓包将 Content-Type: application/octet-stream 修改为白名单类型,如 image/jpeg、image/png、image/gif。 3. 后缀名黑名单绕过 原理:代码使用黑名单(如禁止 .php),但未覆盖所有可解析后缀或存在解析差异。 Trick 列表: 特殊后缀:.php3, .php5, .phtml, .phps (需 Apache配置支持 AddType application/x-httpd-php .php5)。 大小写绕过:.PhP (Windows 不区分大小写,Linux 需代码未做 st...